Centro de recursos

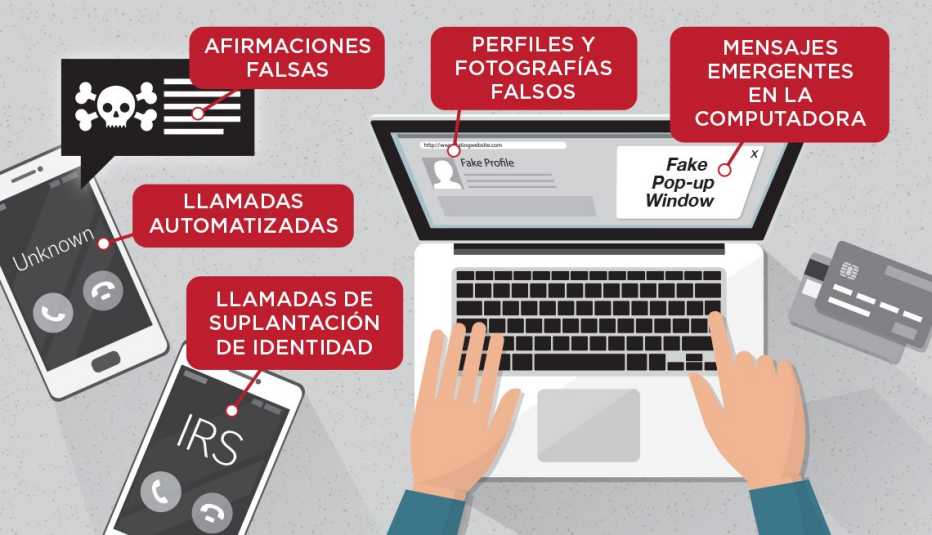

Los estafadores están ansiosos por obtener tu número de Seguro Social, fecha y lugar de nacimiento, nombre de soltera de tu madre y otros datos identificadores. Consiguen información usando filtraciones de datos, la red oscura y fuentes públicas como las redes sociales y directorios de empleados. No tienen ningún reparo en intentar sacarte la información directamente mediante engaños. Estos datos personales les permiten cometer una larga lista de delitos financieros. A continuación incluimos doce de las tácticas más comunes usadas por los estafadores para engañar a sus víctimas y cometer fraudes.

Membresía de AARP: $15 por tu primer año cuando te inscribes en la renovación automática.

Obtén acceso inmediato a productos exclusivos para socios y cientos de descuentos, una segunda membresía gratis y una suscripción a AARP The Magazine.

Únete a AARP

1. Suplantación de identidad ("Spoofing")

¿El identificador de llamadas muestra el mismo código de área y prefijo que el tuyo? Esa llamada entrante podría provenir de cualquier lugar, incluso de otro país. La suplantación de identidad o "spoofing" es la falsificación de datos en el identificador de llamadas para ocultar quién te llama. Con el fin de simular autenticidad, el número falsificado podría pertenecer a una agencia gubernamental legítima o a una empresa que conoces.

2. Ciberestafa (“phishing”)

Los correos electrónicos, llamadas, mensajes de texto y cartas de ciberestafa o “phishing” intentan engañarte para que envíes dinero en efectivo o divulgues información personal. O los mensajes pretenden permitir que un delincuente infiltre tu computadora o dispositivo electrónico y robe información confidencial. Microsoft, por ejemplo, ha advertido que los ciberdelincuentes envían correos electrónicos fraudulentos desde rnicrosoft.com, observa cómo la “r” y la “n” se combinan para dar la impresión de formar una “m.” La palabra "phishing" —que se remonta al año 1996— combina las palabras “fishing” (pescar) y “phreaking”, esta última significa usar un dispositivo electrónico para evitar pagar por las llamadas telefónicas, según el diccionario Merriam-Webster. El término "phreaking" seguramente surgió al combinar las palabras "phone" (teléfono) y "freak" (en el sentido de fanático).

3. Perfiles falsos

Cualquiera puede disfrazar su identidad en las redes sociales, páginas web de citas u otros sitios. En el 2019, el Pentágono advirtió acerca del aumento en el número de cuentas de suplantadores en Twitter (en inglés) que usurparon la identidad del general de la Marina Joseph Dunford, entonces jefe del Estado Mayor Conjunto de las Fuerzas Armadas. El jefe de gabinete de la Fuerza Aérea reaccionó con el siguiente comentario: "Mi recomendación es la misma. Yo nunca les pediré dinero, su cuenta de correo electrónico ni ninguna otra información personal. Les pido que continúen informando sobre los sitios web de impostores".

4. Fotografías falsas

Se pueden copiar, borrar —o incluso alterar— imágenes en internet, para dar credibilidad a un perfil o sitio web falso.

5. Identidades falsas

Las empresas, entidades benéficas, comités de acción política y otras organizaciones y grupos fraudulentos, son los disfraces que usan los estafadores para acechar a sus víctimas.

6. Afirmaciones falsas

Los delincuentes usan una variedad de guiones para persuadirte a abrir tu billetera y vaciar tus cuentas financieras. Ejemplos: “Si no lo haces serás arrestado…" o “Has ganado un premio, pero primero tienes que pagar…."

.jpg?crop=true&anchor=13,195&q=80&color=ffffffff&u=lywnjt&w=2008&h=1154)

También te puede interesar

7 comportamientos que te pueden convertir en blanco de los estafadores

Según investigaciones, ciertos rasgos de personalidad positivos pueden crear vulnerabilidades.¿Por qué los estafadores telefónicos utilizan las amenazas?

Los estafadores cada vez más usan tácticas de miedo en contra de sus víctimas.Fraude de impostores del IRS

Estafadores roban a contribuyentes haciéndose pasar por agentes del Servicio de Impuestos Internos (IRS).