Centro de recursos

La suplantación de identidad focalizada es un tipo muy específico y destructivo de suplantación de identidad. La mayoría de los estafadores que se hacen pasar por otras personas tienden una red muy amplia al enviar correos electrónicos genéricos masivos con la esperanza de atrapar a algunas víctimas. Estos estafadores de suplantación de identidad investigan a individuos específicos y crean mensajes personalizados que parecen ser de fuentes confiables, lo que los ayuda a evitar las funciones de seguridad tradicionales de los correos electrónicos como los filtros de correo basura, según un estudio realizado por la compañía de seguridad Barracuda.

Membresía de AARP: $15 por tu primer año cuando te inscribes en la renovación automática.

Obtén acceso inmediato a productos exclusivos para socios y cientos de descuentos, una segunda membresía gratis y una suscripción a AARP The Magazine.

Únete a AARP

Puede que recibas un mensaje de correo electrónico, de texto o en las redes sociales que parece ser de un amigo, un familiar, un colega o una compañía con la que tienes una relación. Incluye una solicitud de información personal, un enlace al sitio web de una empresa o un documento adjunto que requiere atención inmediata. Hacer clic en el enlace o descargar el archivo infecta tu dispositivo con programas maliciosos o espías que se roban tus contraseñas, acceden a tus archivos o rastrean todo lo que tecleas.

Los estafadores usan varios trucos para hacer la trampa creíble. Por ejemplo, pueden:

- conseguir información personal y profesional de varias fuentes, incluidos registros públicos, el sitio web de la compañía donde trabajas y tus perfiles en las redes sociales.

- piratear cuentas de correo electrónico y redes sociales y envían mensajes de suplantación de identidad a personas en la lista de contactos de la víctima.

- usar información obtenida mediante filtraciones de datos de grandes compañías.

- crear cuentas falsas de servicio al cliente de marcas populares para recopilar información de clientes desprevenidos (una práctica llamada "angler phishing" en inglés).

La suplantación de identidad específica (“spear-phishing”) se ha convertido en un arma clave de las estafas cibernéticas contra las empresas. Más del 80% de las compañías y organizaciones encuestadas por la empresa de ciberseguridad Proofpoint indicaron haber sufrido un ataque de suplantación de identidad específica en el 2020, y un 38% afirmaron haber recibido más de 25 ataques de este tipo.

.jpg?crop=true&anchor=13,195&q=80&color=ffffffff&u=lywnjt&w=2008&h=1154)

También te puede interesar

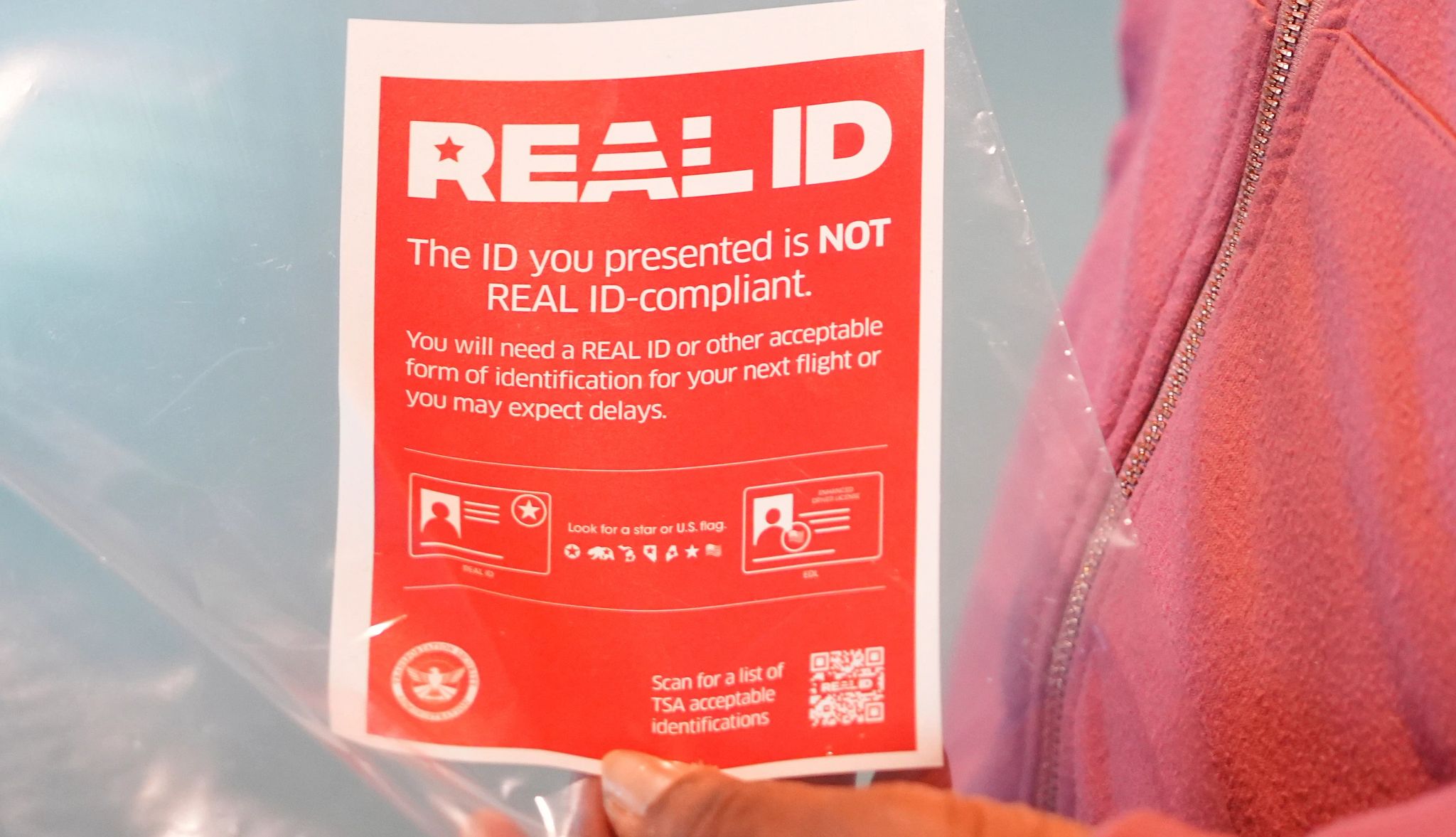

Robo de identidad

Identifica cómo operan los estafadores para conseguir tus datos.

Programas que secuestran tu computadora o "ransomware"

Los programas maliciosos de cibersecuestro, conocidos como "ransomware”, son un tipo de software particularmente tramposo.

Estafas de entregas de paquetes

El comercio electrónico está en auge. Conoce las tácticas de los estafadores y no dejes que se lleven tus paquetes.